كان التصيد الاحتيالي عبر البريد الإلكتروني موجودًا منذ ما يقرب من عقدين من الزمن ، ولكن لا يزال الكثير من الناس يقعون ضحية له. هذا ليس بالأمر المضحك لأن الشركات الكبرى وعمالقة التكنولوجيا وحتى شركات الأمن الرقمي قد تعرضت لخرق للبيانات من خلال عملية الاحتيال هذه.

لذا ، كيف يمكنك حماية نفسك من مخططات التصيد الاحتيالي عبر البريد الإلكتروني؟ في هذه المقالة ، سنقدم مناقشة شاملة حول كيفية عمل عملية الاحتيال هذه حتى تتمكن من فهم كيفية تجنب هجمات التصيد الاحتيالي. سنقدم أيضًا نصائح أمان البريد الإلكتروني التي ستساعدك في الحفاظ على أمان أنشطتك عبر الإنترنت.

كيف يعمل البريد الإلكتروني التصيد

يصبح التصيد الاحتيالي عبر البريد الإلكتروني ناجحًا عندما تكشف معلومات من شأنها أن تساعد المجرمين على تثبيت برامج ضارة على جهاز الكمبيوتر الخاص بك و / أو سرقة الأموال منك. من الواضح أن معظم تقنيات التصيد عبر البريد الإلكتروني ضارة. على سبيل المثال ، قد تتلقى بريدًا إلكترونيًا من شخص يدعي أنه عهد إليك بمبلغ ضخم من المال وأنك بحاجة إلى إرسال معلوماتك الشخصية إليه.

من ناحية أخرى ، هناك المزيد من المحتالين المخادعين الذين قد ينتحلون شخصية مواد الاتصال من الشركات التي تثق بها ، مثل الشبكات الاجتماعية أو البنوك أو تجار التجزئة عبر الإنترنت أو الهيئات الحكومية أو شركات الدفع عبر الإنترنت مثل PayPal.

قد تتلقى بشكل غير متوقع رسالة بريد إلكتروني تبدو وكأنها مرسلة من شركة خدمات مالية أو بنك. ستتلقى تعليمات حول إرسال تفاصيل حسابك أو رقم التعريف الشخصي إما عن طريق بريد إلكتروني للإرجاع أو مباشرة عبر موقع ويب احتيالي. نسخة طبق الأصل من الموقع الفعلي لمؤسسة أو شركة تثق بها ، وغالبًا ما يبدو الموقع مقنعًا.

في بعض الحالات ، يحتوي البريد الإلكتروني على رسائل تنذر بالخطر ، بما في ذلك ما يلي:

- تم إلغاء بطاقتك الائتمانية

- تم تجميد حسابك المصرفي

- يجب تحديث برنامجك ، يرجى تأكيد بياناتك

ما سبق ذكره ليس سوى بعض الحيل الإبداعية التي يستخدمها "المحتالون" لسرقة المعلومات الشخصية من ضحاياهم. يقدم الأشخاص غير المرتابين بياناتهم الحساسة إما بوعي أو بغير علم. يكتسب المجرمون الفرصة لسرقة الهوية وغيرها من الأنشطة الاحتيالية ، مثل استخدام بطاقة ائتمان الضحية أو سحب أموالهم.

"محتالو البريد الإلكتروني الآخرون" يذهبون إلى أبعد الحدود

يحتوي كل من Microsoft Exchange Online Protection (EOP) و Outlook.com في Office 365 على عوامل تصفية لمكافحة البريد العشوائي تحظر رسائل البريد الإلكتروني التي تحمل خصائص التصيد الاحتيالي الضارة. تستخدم رسائل البريد الإلكتروني العشوائية تقنيات التصيد الاحتيالي الشائعة التي قد تتسبب في قيام المستلمين بالنقر فوق الروابط المشبوهة.

من ناحية أخرى ، لا تؤدي جميع الروابط الضارة إلى مواقع احتيالية تم إنشاؤها لسرقة بيانات الاعتماد والمعلومات الحساسة الأخرى. كانت هناك تقارير عن بعض "الرسائل الخادعة للدعم التقني" التي خدعت المستخدمين لتقديم أموالهم مقابل تحديث أو خدمة "ضرورية" للبرنامج.

يتلقى المستخدمون بريدًا إلكترونيًا يحتوي على روابط تقودهم إلى موقع ويب احتيالي للدعم الفني. يتم استخدام أساليب تخويف مختلفة لخداع هؤلاء الأشخاص المطمئنين للاتصال بالخطوط الساخنة المزيفة التي تتطلب منهم دفع "خدمات الدعم الفني" ، والتي من المفترض أن تصلح مشكلات البرامج أو الأجهزة أو النظام الأساسي غير الموجودة.

كل شهر ، يتعرض حوالي ثلاثة ملايين مستخدم لبرامج ومنصات مختلفة لعمليات خداع للدعم التقني. يواجه بعضهم عمليات الاحتيال هذه عبر البريد الإلكتروني. من ناحية أخرى ، لا يبدو معظمها مثل تهديدات البريد الإلكتروني النموذجية:

- تبدأ معظم عمليات احتيال الدعم الفني هذه من الإعلانات الضارة من مواقع الويب التي تقدم تنزيلًا مجانيًا للوسائط المقرصنة أو أدوات التثبيت المزيفة. تتم إعادة توجيه المستخدمين تلقائيًا إلى المواقع حيث يتم خداعهم للاتصال بالخطوط الساخنة الوهمية.

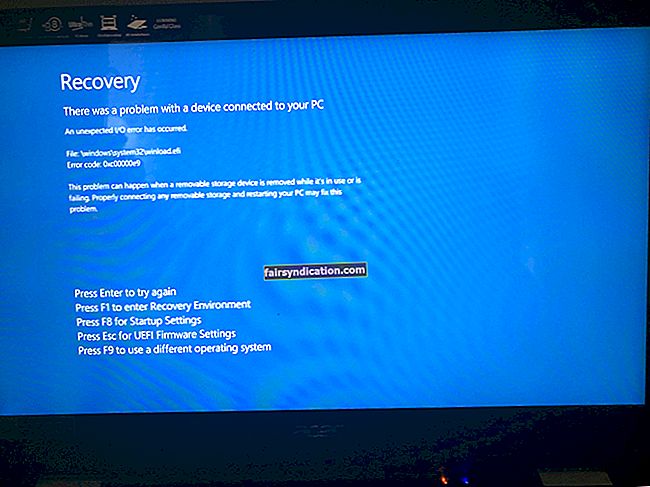

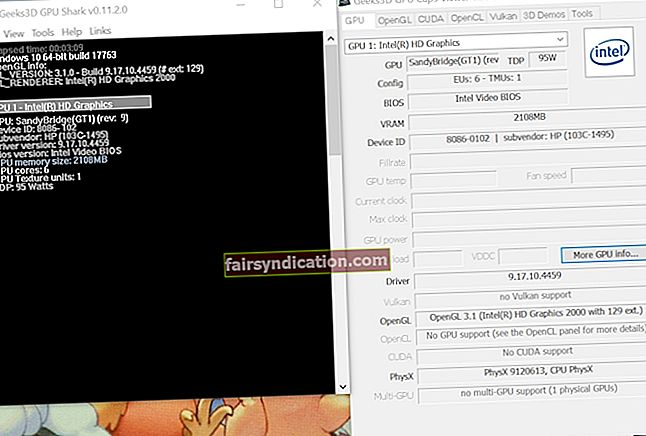

- ينفذ المجرمون بعض عمليات الاحتيال هذه للدعم الفني باستخدام البرامج الضارة. تتضمن بعض كيانات البرامج الضارة التي يستخدمونها Monitnev ، التي تتبع سجلات الأحداث وتعرض رسائل خطأ مزيفة عند تعطل أحد التطبيقات. البرامج الضارة الأخرى التي يستخدمونها عادةً هي Hicurdismos ، والتي تُظهر شاشة شاشة الموت الزرقاء المزيفة.

- يستخدم المحتالون الآخرون المكالمات الباردة ويتظاهرون بأنهم ممثلون لشركة برمجيات. سيُطلب من المستخدمين تثبيت التطبيقات التي تسمح للمحتالين بالوصول عن بُعد إلى أجهزتهم. من خلال الوصول عن بعد إلى جهاز المستخدم ، يمكن أن يحرف مخرجات النظام كعلامات على وجود مشاكل. ثم يطلب المسوق عبر الهاتف الاحتيالي الدفع مقابل حل مزيف.

نصائح حول كيفية تجنب هجمات التصيد

في عصر عمليات الاحتيال والفيروسات ، من المفيد توخي الحذر واليقظة بشأن ما نقوم به عبر الإنترنت. إليك بعض نصائح أمان رسائل البريد الإلكتروني التي يمكنك اتباعها لحمايتك من هجمات التصيد الاحتيالي.

1) كن حذرًا جدًا بشأن رسائل البريد الإلكتروني التي:

- ليست شخصية

- مرسلة من قبل أفراد أو منظمات غير معترف بها

- لديك طلبات عاجلة للحصول على معلومات مالية أو شخصية

- نقل المعلومات المزعجة التي تجعلك تتخذ إجراءات متهورة

تذكر أن المصرف الذي تتعامل معه - والخدمات الأخرى عبر الإنترنت التي اشتركت فيها - تعرف اسمك. في المقابل ، عادة ما تخاطب الشركات الشرعية مستلمي البريد الإلكتروني بالاسم. عادةً ما يرسل متصيدو البريد الإلكتروني رسائل بريد إلكتروني جماعية ، لذا سيفتحون رسائلهم بمقدمة غير شخصية.

2) إرسال المعلومات الشخصية فقط عبر مواقع الويب الآمنة

- قد تتلقى بريدًا إلكترونيًا من البنك الذي تتعامل معه ، يوجهك إلى النقر فوق ارتباط وتحديث بيانات اعتماد تسجيل الدخول الخاصة بك. بدلاً من النقر على الرابط ، سيكون من الأفضل لك الانتقال مباشرةً إلى موقع الويب الخاص بالمصرف الذي تتعامل معه وإرسال التفاصيل هناك.

- تأكد من أنك تجري معاملات عبر الإنترنت عبر مواقع آمنة فقط. ابحث عن المؤشرات التي تخبرك أن الموقع آمن ، مثل رمز القفل على شريط الحالة في المتصفح. مثال آخر هو عنوان URL الذي يبدأ بـ "https:" ، وهي علامة على أن الموقع محمي بشهادة أمان.

- كما ذكرنا سابقًا ، يمكن أيضًا أن تحدث مخططات التصيد عبر الهاتف. لذلك ، إذا لم تكن أنت من بدأ المكالمة ، فلا تفصح عن أي معلومات شخصية. أيضًا ، تجنب رسائل البريد الإلكتروني التي تطلب الاتصال بخط ساخن معين لتحديث معلوماتك الشخصية.

3) تجنب فتح المرفقات أو تنزيل الملفات أو النقر فوق الروابط في رسائل البريد الإلكتروني الواردة من مرسلين غير معروفين.

حتى لو كنت تعرف المرسل ، يجب عليك فقط فتح المرفقات عندما تتوقعها وأنت تعرف محتوياتها.

4) لا ترسل إلى أي شخص معلوماتك المالية أو الشخصية ، حتى لو كان المستلم شخصًا قريبًا منك.

في حالة تمكن أحد المتطفلين من الوصول إلى حساب بريدك الإلكتروني أو حساب المستلم ، فلن يتمكن من أخذ تفاصيلك الحساسة.

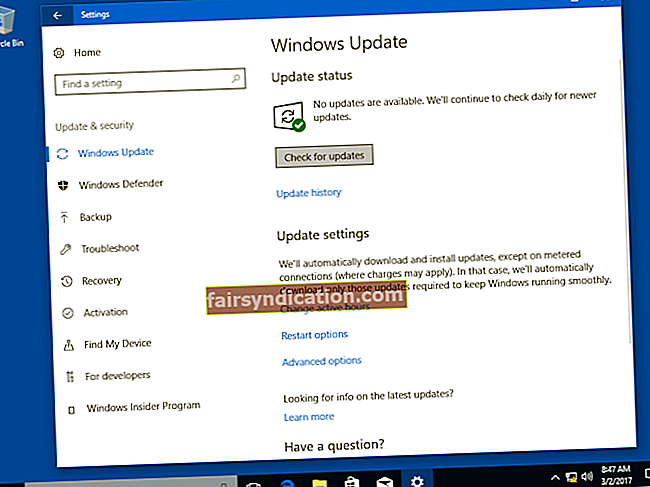

5) قم بتأمين جهاز الكمبيوتر الخاص بك عن طريق تنشيط عوامل تصفية البريد العشوائي وجدار الحماية وبرامج مكافحة الفيروسات ومكافحة البرامج الضارة.

تأكد من حصولك على برامج عالية الجودة مثل Auslogics Anti-Malware. تذكر أن تقوم بتحديث الحماية بانتظام للتأكد من أنك تحظر بنشاط برامج التجسس والفيروسات الجديدة.

في حين تم الإبلاغ عن بعض هجمات التصيد الاحتيالي التي تم الإبلاغ عنها عبر رسائل البريد الإلكتروني العشوائية ، فإن البعض الآخر جاء من قنوات أخرى ، بما في ذلك مواقع الويب الاحتيالية وبرامج المراسلة الفورية. وغني عن القول أنه من الضروري أن يكون لديك برنامج يوفر حماية شاملة ضد سرقة الهوية وهجمات التصيد الاحتيالي.

من المثالي أن يكون لديك ماسح ضوئي للبريد الإلكتروني والرسائل الفورية يحميك من أحدث مخططات التصيد الاحتيالي. يعد Auslogics Anti-Malware مثالًا مثاليًا للبرامج التي توفر ميزات أمان أساسية جنبًا إلى جنب مع التحكم في الهوية والخصوصية ومكافحة التصيد الاحتيالي وحماية الرسائل الفورية.

هذه ليست سوى بعض الطرق التي يمكنك من خلالها حماية نفسك من مخططات التصيد الاحتيالي.

إذا كانت لديك اقتراحات أخرى ، فأخبرنا بذلك في التعليقات أدناه!

نحن نتطلع إلى أفكارك!