المعلومات الحساسة ، مثل التفاصيل المصرفية والمحادثات الخاصة والصور الحميمة ، يتم كشفها أو تسريبها يوميًا. مع ظهور خروقات واختراقات جديدة للبيانات حول العالم ، أصبح الأفراد والشركات والحكومات أكثر يقظة بشأن الأمن السيبراني.

قد تتساءل عما إذا كان خطر التعرض للاختراق أمرًا يجب أن تقلق بشأنه. ربما تكون قد سمعت عن العديد من الطرق التي يمكن للمتسللين من خلالها سرقة معلوماتك. يمكن أن تجعلنا مثل هذه القصص المخيفة بسهولة بجنون العظمة. بعض الأساليب الشائعة التي يستخدمها الهاكرز:

- الإعلانات وروابط التنزيل التي تحتوي على برامج ضارة

- سرقة ملفات تعريف الارتباط (أسماء المستخدمين وكلمات المرور وسجل التصفح) من خلال مواقع غير مشفرة

- رسائل البريد الإلكتروني مع المرفقات والروابط المصابة

- تم اختراق الإعلانات باستخدام أكواد ضارة

من ناحية أخرى ، من المفيد دائمًا توخي الحذر بشكل معقول بشأن المعلومات التي نقوم بتنزيلها أو مشاركتها عبر الإنترنت. من الحكمة اتخاذ تدابير أمنية وطرح أسئلة حول كيفية حماية نفسك عبر الإنترنت. من ناحية أخرى ، ماذا يحدث عندما تكون غير متصل بالإنترنت؟ هل من الممكن اختراق جهاز كمبيوتر تم إيقاف تشغيله؟

في هذه المقالة سوف نجيب على هذا السؤال ونقدم لك بعض النصائح حول كيفية حماية نفسك من القرصنة.

هل من الممكن اختراق جهاز كمبيوتر تم إيقاف تشغيله؟

انقسم الناس في صناعة التكنولوجيا حول ما إذا كان القرصنة بدون الإنترنت ممكنة. هل يمكن للمتسلل الوصول إلى جهاز كمبيوتر تم إيقاف تشغيله؟ يقول خبراء التكنولوجيا إنه من غير المرجح أن يحدث ذلك ولكنه ما زال ممكنًا.

في عالم التكنولوجيا ، لا توجد إجابات بالأبيض والأسود. في هذا السيناريو ، هناك عوامل قد تجعل من الممكن أو لا تجعل من الممكن اختراق جهاز كمبيوتر تم إيقاف تشغيله. ومع ذلك ، يسعدك معرفة أن الإجابة العامة على هذا السؤال هي "لا". إذا تم إيقاف تشغيل جهاز الكمبيوتر الخاص بك ، فلا يمكن تمهيده واختراقه حتى إذا تركته متصلاً بمصدر الطاقة والإنترنت.

استثناء من القاعدة: السماح بالوصول عن بعد

بشكل عام ، لا يمكن اختراق جهاز الكمبيوتر الذي تم إيقاف تشغيله في بيئة منزلية. ومع ذلك ، قد يحدث ذلك في الشبكات المشتركة مثل بيئة المكتب. هناك ميزات تتيح لك تشغيل الكمبيوتر وتشغيله عن بُعد.

بشكل أساسي في هذا السيناريو ، إذا لم تقم بإيقاف تشغيل محول الشبكة للكمبيوتر تمامًا ، يمكن للوحدة تلقي تعليمات محددة حول الاستيقاظ. يمكن تنشيط هذه الميزة إذا قمت بتمكين إعدادات معينة للكمبيوتر على BIOS مثل "التنبيه على LAN" أو "التنبيه على USB".

على سبيل المثال ، مع "التنبيه على الشبكة المحلية" ، يمكن تهيئة الكمبيوتر للاستجابة للتعليمات عن بُعد. يمكن إرسال إشارة خاصة إلى الكمبيوتر عبر شبكة مشتركة ، مما يسمح للمتسلل بإعادة تشغيله والوصول إلى أي بيانات يحتاجون إليها. بدون تثبيت برامج الأمان المناسبة ، مثل أدوات مكافحة البرامج الضارة مثل Auslogics Anti-Malware ، يمكن للقراصنة الوصول إلى الكمبيوتر عن بُعد حتى إذا تم إيقاف تشغيله.

من المحتمل أن يكون مثل هذا السيناريو في إعدادات الشركة حيث توجد ظروف تتطلب من الأفراد ضبط أجهزة الكمبيوتر على "التنبيه على الشبكة المحلية". وغني عن القول أنه لمجرد أنك قمت بإيقاف تشغيل جهاز الكمبيوتر الخاص بك ، فهذا لا يعني أنه لا يمكن تمهيده واختراقه.

تأمين جهاز الكمبيوتر الخاص بك من عمليات القرصنة المحتملة

عند الاتصال بشبكة عامة ، هل يمكن لأي شخص اختراق جهاز الكمبيوتر الخاص بك من خلال شبكة Wi-Fi وتشغيل الوصول عن بُعد؟ هذا ممكن إذا لم تتخذ إجراءات وقائية لتأمين جهاز الكمبيوتر الخاص بك من التهديدات. فيما يلي بعض الطرق التي يمكنك من خلالها حماية نفسك عبر الإنترنت:

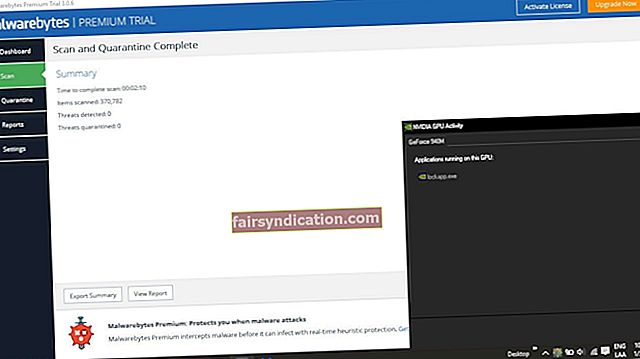

- قم بتثبيت برنامج موثوق لمكافحة البرامج الضارة

بمجرد أن يقوم شخص ما باختراق جهاز الكمبيوتر الخاص بك بنجاح ، فقد يكون الوقت قد فات بالنسبة لك لحماية معلوماتك الحساسة. بالطبع ، يمكنك تعقب البرامج الضارة يدويًا ، لكن هذا سيستغرق الكثير من الوقت وقبل أن تعرف ذلك ، تم كشف بياناتك أو تسريبها. لذلك ، من الأفضل استخدام أداة عالية الجودة لمكافحة البرامج الضارة مثل Auslogics Anti-Malware التي تكتشف تلقائيًا التهديدات وتعزلها بشكل فعال أو تقضي عليها.

- كن حذرًا مما تفتحه عبر الإنترنت

في هذه الأيام ، أصبح من السهل التمييز بين المواقع المشبوهة. من ناحية أخرى ، هناك رسائل بريد إلكتروني ضارة مقنعة بما يكفي لتحفيزك على النقر فوق الروابط أو فتح المرفقات. إذا كان البريد الإلكتروني غير مرغوب فيه ، فلا تقرأه أو تفتح أي روابط بداخله. إذا تلقيت بريدًا إلكترونيًا من البنك الذي تتعامل معه ، فبدلاً من فتح الروابط في البريد ، افتح متصفحك وانتقل عبر الموقع.

- لا تنشر معلومات حساسة على الإنترنت

راجع إعدادات الخصوصية الخاصة بك على مواقع التواصل الاجتماعي. قد يكون من الصعب تحديد ملف تعريف لهدف عندما يكون لديهم إعدادات صارمة لخصوصية الوسائط الاجتماعية. ضع في اعتبارك أن ما تنشره على الإنترنت متاح للجميع ليراه. قبل أن تنشر أي معلومات ، فكر مليًا إذا كان من الجيد إعطاء هذه التفاصيل بعيدًا.

- عملية المصادقة بخطوتين

استفد من عملية المصادقة الثنائية التي تقدمها خدمات معينة مثل Gmail أو LinkedIn. بهذه الطريقة ، حتى إذا قامت البرامج الضارة باختراق كلمة مرورك ، فهناك خطوة أخرى يجب على المتسلل اتخاذها قبل أن يتمكن من الوصول إلى معلوماتك. في معظم الحالات ، عندما يحاول شخص ما تسجيل الدخول إلى حسابك ، سيتم إرسال رمز سري لك عبر رسالة نصية قصيرة.

- تكوين إعدادات أمان عميل البريد الإلكتروني الخاص بك

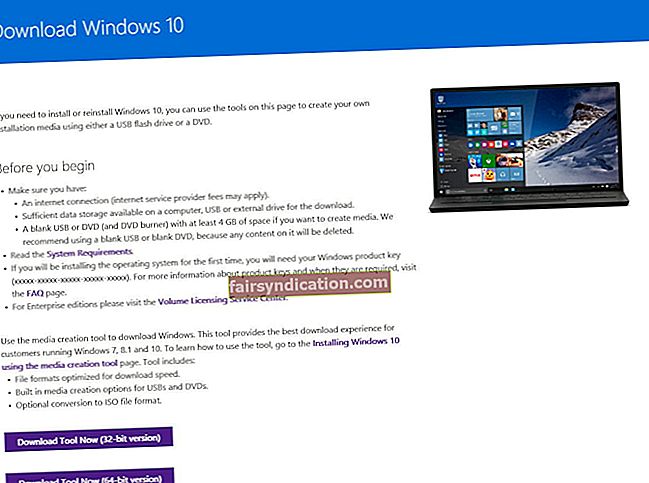

تأكد من عدم تكوين عميل البريد الإلكتروني الخاص بك لتنزيل الموارد تلقائيًا من الويب أو الصور. من الأفضل أن تقوم بتعيينه لتلقي رسائل بريد إلكتروني ذات نص عادي. بعض عملاء البريد الإلكتروني لا يقومون بذلك بشكل افتراضي ، لذا تأكد من التحقق من إعدادات الأمان.

هل لديك وجهة نظر مختلفة بشأن هذه المسألة؟ هل يمكنك اقتراح طرق أخرى لتجنب الوقوع ضحية للقرصنة؟ اسمحوا لنا أن نعرف في التعليقات أدناه!