"الريبة والحذر والدا الأمن"

بنجامين فرانكلين

هل يمكننا أن نقدم لك نصيحة واحدة؟ لا تشوه أبدًا شعورك الغريزي عندما يتعلق الأمر بأمان جهاز الكمبيوتر الخاص بك. وهكذا إذا كان الفكر "هل جهاز الكمبيوتر الخاص بي مخترق؟" يستمر في الظهور في الجزء الخلفي من عقلك ، لا تصف نفسك بجنون العظمة. مع تزايد انتشار القرصنة هذه الأيام ، فقد حان الوقت لمنح حدسك فرصة. وسنقدم لك إجابة على سؤال "كيفية معرفة ما إذا كان جهاز الكمبيوتر الخاص بي قد تعرض للاختراق".

فيما يلي 6 أسئلة رئيسية تتعلق بالقرصنة قد ترغب في طرحها:

"ماذا يعني أن يتم" اختراق "؟

التعرض للاختراق يعني أن شخصًا ما قد تمكن عن عمد من الوصول إلى جهاز الكمبيوتر أو الشبكة دون إذنك.

"لماذا قد يرغب شخص ما في اختراق جهاز الكمبيوتر الخاص بي؟"

يمكنك أن تقول ، "أنا لست شخصية كبيرة - لست سياسيًا جبارًا أو رجل أعمال ثريًا. من على وجه الأرض سيرغب في الاستيلاء على جهاز الكمبيوتر القديم الجيد الخاص بي؟ هذا سخيف!'

عفوًا ، آسف - أنت مخطئ جدًا. قد يرغب المجرمون الشائنون في اختراق جهاز الكمبيوتر الخاص بك من أجل:

- سرقة تفاصيل بطاقتك المصرفية وسلب أموالك ؛

- استخدام جهاز الكمبيوتر الخاص بك لتخزين و / أو نشر مواد غير قانونية ؛

- سرقة هويتك لأغراض إجرامية ؛

- جعل جهاز الكمبيوتر الخاص بك جزءًا من هجوم DDoS ؛

- استخدام جهاز الكمبيوتر الخاص بك كوسيلة للاتصال ؛

- إثبات قيمتها / يسخر منك ؛

- إلخ.

لذا ، فأنت في خطر من تهديد القراصنة.

"كيف يمكن للقراصنة وضع أيديهم على جهاز الكمبيوتر الخاص بي؟"

يستخدم المتسللون أدوات مختلفة ، مثل الأبواب الخلفية ، وأحصنة طروادة ، وعملاء IRC ، وبرامج التجسس ، وبرامج مكافحة الفيروسات المارقة ، والبرامج الضارة ، والتنزيلات المصابة ، أو الصفحات المخترقة ، للاستيلاء على أجهزة الكمبيوتر وإحداث الفوضى. لذا ، فإن الحقيقة المحزنة هي أن تصفح الإنترنت يدور حول الإبحار في المياه الخطرة.

"كيف أتحقق مما إذا كان جهاز الكمبيوتر الخاص بي قد تعرض للاختراق؟"

استكشف أهم 14 من أعراض الاختراق لدينا:

1. يتم التحكم في جهاز الكمبيوتر الخاص بك عن بعد

لذلك ، يبدو أن جهاز الكمبيوتر الخاص بك قد أصبح حيًا: يتحرك مؤشر الماوس من تلقاء نفسه ويقوم بإجراء التحديدات الصحيحة. هذه علامة سيئة - جهاز الكمبيوتر الخاص بك يتعرض للاختراق.

2. حسابك المصرفي ينقصه المال

إذا فقدت الأموال من حسابك المصرفي ، فقد يعني ذلك أن مجرمي الإنترنت قد اخترقوا جهاز الكمبيوتر الخاص بك وسرقوا تفاصيل بطاقتك.

3. فواتير / مكالمات غير متوقعة من المتاجر

هل تتلقى مكالمات غير متوقعة بشأن عدم سداد البضائع و / أو الفواتير التي من المفترض أن تدفعها؟ عذرا ، من المحتمل أن حسابك قد تم اختراقه.

4. برامج الأمن المعوقين

إذا كان حل مكافحة الفيروسات الخاص بك معطلاً ولا يمكن تشغيله ، فمن المحتمل أن يكون جهاز الكمبيوتر الخاص بك مصابًا أو حتى تم اختراقه.

5. برامج / ملفات غير معروفة

هل هناك أي برامج / ملفات جديدة لم تقم بتثبيتها / إنشائها على جهاز الكمبيوتر الخاص بك؟ إذا كانت الإجابة بنعم ، فربما تم اختراق أمنك من قبل بعض المتسللين الضارين.

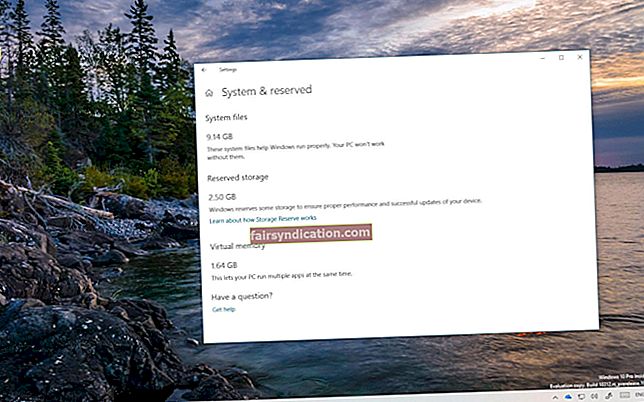

6. عدم الوصول إلى مناطق النظام الرئيسية

إذا لم تتمكن من الوصول إلى أي من مناطق النظام الرئيسية التالية:

- مدير المهام

- لوحة التحكم

- موجه الأمر

- محرر التسجيل

من المحتمل أن يكون جهاز الكمبيوتر الخاص بك قد وقع ضحية للاختراق.

7. البريد الإلكتروني العشوائي الصادر

هل تبلغ جهات الاتصال الخاصة بك عن تلقي رسائل مشبوهة منك؟ قم بتنبيههم إلى احتمال حدوث هجوم إلكتروني: ربما تم اختراق جهاز الكمبيوتر الخاص بك من أجل إصابة أجهزة الكمبيوتر الأخرى وخرق أمنها.

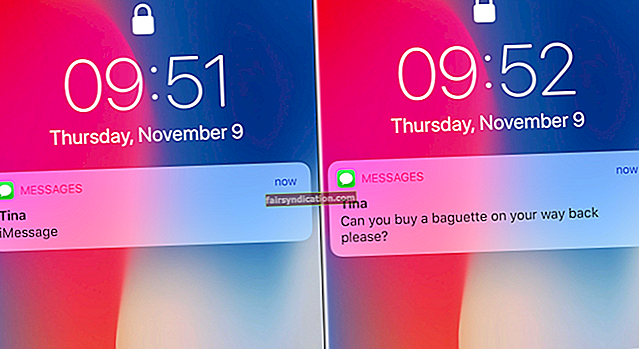

8. تغيير كلمة المرور / الإعداد

هل وجدت إعداداتك الرئيسية و / أو كلمات مرور حسابك على الإنترنت قد تغيرت؟ قد تعني هذه الأعراض أن بعض المتسللين قد تمكنوا من الوصول إلى جهاز الكمبيوتر الخاص بك.

9. نشاط الشبكة المشبوه

لسوء الحظ ، مثل هذه الأعراض

- محاولات الاتصال المشبوهة و / أو طلبات الوصول

- مصادر حركة المرور و / أو الوجهات غير المعتادة

- أداء شبكة غريب

- انتهاكات البروتوكول

- زيادة نشاط الشبكة

تدل على التطفل.

10. الأعطال المتكررة / الأداء البطيء

إذا كان جهاز الكمبيوتر الخاص بك:

- يستمر في الانهيار و / أو التجميد

- بطيء بشكل غير عادي

- يتصرف بغرابة حقًا

يجب أن تكون في حالة تأهب - تشير هذه الأعراض عادةً إلى أن البرامج الضارة تعمل.

ويحب المخترقون استخدام البرامج الضارة لاستغلال أجهزة الكمبيوتر.

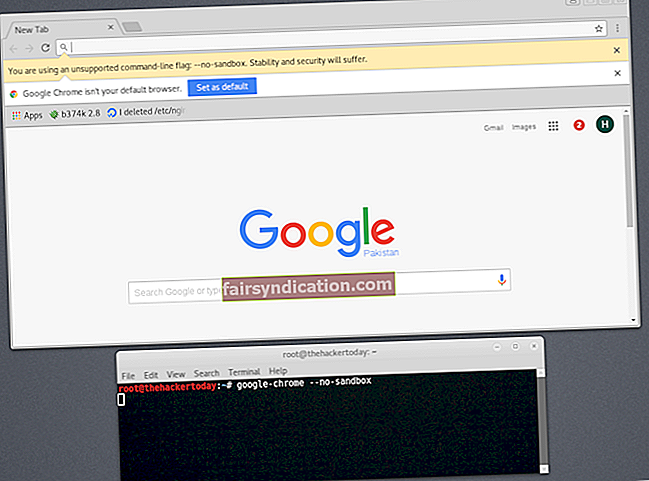

11. تغييرات المستعرض / أشرطة أدوات إضافية / عمليات البحث المعاد توجيهها

مثل مشكلات المتصفح مثل:

- محرك البحث الافتراضي الجديد

- الصفحة الرئيسية الافتراضية غير معروفة

- أشرطة أدوات زائفة

- عمليات بحث الويب المعاد توجيهها

هي أعراض جهاز كمبيوتر مصاب / تم اختراقه.

12. رسائل الفدية

يستخدم المتسللون رسائل الفدية لابتزاز الأموال من ضحاياهم. إذا تلقيت مثل هذه الرسالة ، فلا تدفع للمجرمين فدية أبدًا ، ولا تعطهم أبدًا تفاصيل بطاقتك أو حسابك المصرفي - لا يمكن أن يكون هناك حل وسط في هذا الصدد.

13. النوافذ المنبثقة المزعجة

النوافذ المنبثقة المتكررة لا تبشر بالخير لجهاز الكمبيوتر الخاص بك: فهي عادة ما تأتي مجمعة مع التهديدات الخبيثة الأخرى وتهدف إلى إفساد نظامك. لا تنقر مطلقًا على مثل هذه النوافذ المنبثقة - فقد يستخدمها المجرمون كطُعم لاختراق جهاز الكمبيوتر المفضل لديك.

14. رسائل وهمية لمكافحة الفيروسات

هذه طُعم أيضًا: إذا نقرت عليها ، فمن المحتمل أن تعرض جهاز الكمبيوتر الخاص بك للخطر. إذا استمرت هذه الرسائل ، فقد تعترف أيضًا أن جهاز الكمبيوتر الخاص بك في خطر.

"ماذا أفعل إذا تم اختراق جهاز الكمبيوتر الخاص بي؟"

حان الوقت للتغلب على الفتحات!

فيما يلي 9 خطوات فورية يجب اتخاذها في حالة تعرض جهاز الكمبيوتر الخاص بك للاختراق:

1. قطع الاتصال بالإنترنت على الفور (من الجيد سحب قابس جهاز التوجيه الخاص بك من المقبس ، فقط في حالة).

2. اتصل بالمصرف الذي تتعامل معه وأبلغ عن المشكلة من أجل حماية أموالك.

3. أخبر أصدقاءك وزملائك بالحذر من الرسائل المشبوهة من حساباتك.

4. التمهيد في الوضع الآمن.

5. حاول إزالة التطبيقات / البرامج / الملفات المشبوهة.

6. قم بإجراء فحص كامل للنظام.

لهذا الغرض ، يمكنك استخدام:

ويندوز ديفندر

يعد Windows Defender أحد حلول الأمان المضمنة من Microsoft. سيقوم بإجراء فحص كامل للنظام حتى تتمكن من إبعاد الضيوف غير المرغوب فيهم من جهاز الكمبيوتر الخاص بك:

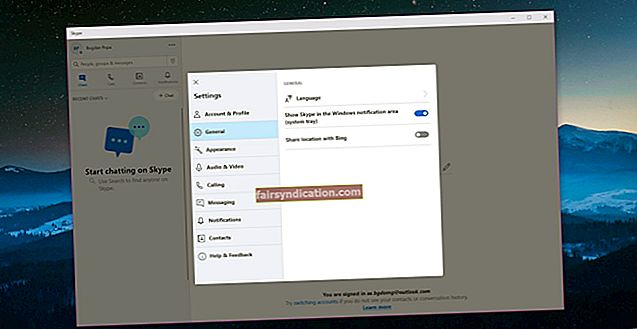

ابدأ -> الإعدادات -> التحديث والأمان -> Windows Defender -> افتح Windows Defender -> كامل

برنامج مكافحة الفيروسات الرئيسي الخاص بك

إذا كان حل مكافحة الفيروسات الرئيسي آمنًا وسليمًا بعد الاختراق ، فاجعله يقوم بإجراء فحص كامل للنظام - لم يفت الأوان أبدًا للرد!

أداة خاصة لمكافحة البرامج الضارة

قد لا يكون تشغيل برنامج مكافحة الفيروسات التابع لجهة خارجية كافيًا لكسب الحرب - فبعض المتسللين الشائعين خبيثون للغاية. حل خاص لمكافحة البرامج الضارة ، على سبيل المثال Auslogics Anti-Malware ، يمكن أن يوفر لك برنامج مكافحة الفيروسات الرئيسي يد العون لهزيمة الأعداء المتخفيين.

7. استخدم نقطة استعادة النظام.

استرجاع جهاز الكمبيوتر إلى حالته السابقة:

- ابدأ (انقر بزر الماوس الأيمن) -> لوحة التحكم -> النظام والأمان -> محفوظات الملفات

- الاسترداد -> فتح استعادة النظام -> التالي

- حدد أحدث نقطة استعادة عمل -> التالي -> إنهاء -> نعم

8. إعادة تعيين جهاز الكمبيوتر الخاص بك.

هل استمرت المشكلة؟ ثم اجعل Windows 10 الخاص بك مسافرًا في الوقت الفعلي - أعد تعيين نظام التشغيل المعذب إلى إعداداته الافتراضية:

قائمة ابدأ -> اكتب "إعادة تعيين" -> إعادة تعيين هذا الكمبيوتر

9. امنح جهاز الكمبيوتر الخاص بك بداية جديدة.

قد تكون إعادة تثبيت نظام التشغيل هي فرصتك الوحيدة لاستعادة السيطرة على جهاز الكمبيوتر الذي تم اختراقه. لسوء الحظ ، سيؤدي مسار العمل هذا إلى محو بياناتك الشخصية. تأكد من نسخ ملفاتك المهمة احتياطيًا بشكل صحيح - محركات أقراص USB ومحركات الأقراص الخارجية والحلول السحابية وأدوات النسخ الاحتياطي الخاصة ، على سبيل المثال يمكن أن يوفر لك برنامج Auslogics BitReplica الكثير من المتاعب.

"كيف يمكنني تجنب التعرض للاختراق؟"

فيما يلي 9 نصائح لإبقاء المتسللين في مأزق:

- حافظ على تحديث نظامك وبرامج مكافحة الفيروسات.

- تجنب المواقع المشكوك فيها.

- لا تفتح رسائل البريد الإلكتروني المشبوهة.

- لا تنقر أبدًا على روابط غير جديرة بالثقة.

- امسح مرفقات البريد الإلكتروني / الملفات التي تم تنزيلها قبل فتحها.

- استخدم كلمات مرور متعددة.

- قم بإجراء فحوصات منتظمة للنظام.

- قم بحماية بياناتك الحساسة (يمكن أن يساعدك Auslogics BoostSpeed في حماية خصوصيتك).

- كن يقظًا.

نأمل أن تساعدك نصائحنا في استعادة جهاز الكمبيوتر الخاص بك.

هل لديك أية أفكار أو أسئلة بخصوص هذا الموضوع؟

نحن نتطلع إلى تعليقاتك!